1: 海江田三郎 ★ 2017/02/27(月) 20:37:45.65 ID:CAP_USER.net

http://gigazine.net/news/20170227-94-percent-microsoft-vulnerability-mitigated/

コンピューターのソフトウェアにまつわる脆弱性は常にユーザーを惑わせる問題ですが、セキュリティ関連企業の調査によると、Windowsに関する脆弱性の大部分はOSやアプリケーションの管理者権限を編集することで回避できることが明らかになっています。

この件を指摘したのは、セキュリティ関連企業のAvectoです。同社によると、2016年に発見されたMicrosoft製品にまつわる脆弱性は530件あり、そのうち実に94%は管理者権限を除外することで軽減することが可能だったとのこと。2015年時点でもこの数値は85%でしたが、1年間で9ポイント上昇したことも明らかにされています。

これは特にMicrosoft製のブラウザに関する場合に顕著であり、Internet Explorer(IE)またはEdgeに関連する問題の100%が管理者権限の編集によって回避が可能な状態になっていたとのこと。とはいえ、2015年には238件が確認されていたIE 6からIE 11に関する脆弱性でしたが、2016年時点では109件と大きく減少しているのは評価すべき点でもあるとのこと。

この件についてAvectoのCEOであるマーク・オースティン氏は「特権の管理とアプリケーションの制御は、エンドポイントにおけるセキュリティ戦略の要となる部分です。その部分からセキュリティを積み上げ、より強く、多層的な防御を構築することができます。今回発表された数値は、昨今の攻撃に対してユーザーが被害を和らげる際において大きなインパクトを持つものになるでしょう。もはや時代は変わっています。管理者権限をオフにし、アプリケーションの制御を行うことはもう難しいことではありません」と語っています。Windows 10で発見された脆弱性は395件で、ほかの全てのOSを通じて最多だったとのこと。これは、Windows 8とWindows 8.1がそれぞれ265件だったのに対し、46%多い数値となっています。Avectoは、Windows 10で発見された問題のうち、93%は管理者権限の編集によって軽減が可能であるとしています。OS以外にも、Microsoft Office関連でも同様の状況が明らかになっています。2014年にはわずか20件だった問題は2015年には62件に増え、2016年には79件に増加。この問題は、Office 2010、Office 2013、Office 2016に関するものとなっているのですが、Office 2016の場合は99%が、そしてOffice 2016であれば100%の問題が管理者権限の編集によって回避されるものだったとのこと。(ただしOffice 365は含まれず)さらに、Windows Serverでも状況は同じ傾向にあり、Windows Server 2008/2012/2016で合計319件の問題が明らかになっており、90%が同様の方法で回避することが可能であるとのこと。Avectoによると、この方法はアンチウイルスソフトなどと平行して実施することが効果的であるとのこと。管理者権限の編集で脆弱性の出現を防止しつつ、アンチウイルスソフトで攻撃を探知して対応するという二重の方法を採ることが重要であるとしています。

コンピューターのソフトウェアにまつわる脆弱性は常にユーザーを惑わせる問題ですが、セキュリティ関連企業の調査によると、Windowsに関する脆弱性の大部分はOSやアプリケーションの管理者権限を編集することで回避できることが明らかになっています。

この件を指摘したのは、セキュリティ関連企業のAvectoです。同社によると、2016年に発見されたMicrosoft製品にまつわる脆弱性は530件あり、そのうち実に94%は管理者権限を除外することで軽減することが可能だったとのこと。2015年時点でもこの数値は85%でしたが、1年間で9ポイント上昇したことも明らかにされています。

これは特にMicrosoft製のブラウザに関する場合に顕著であり、Internet Explorer(IE)またはEdgeに関連する問題の100%が管理者権限の編集によって回避が可能な状態になっていたとのこと。とはいえ、2015年には238件が確認されていたIE 6からIE 11に関する脆弱性でしたが、2016年時点では109件と大きく減少しているのは評価すべき点でもあるとのこと。

この件についてAvectoのCEOであるマーク・オースティン氏は「特権の管理とアプリケーションの制御は、エンドポイントにおけるセキュリティ戦略の要となる部分です。その部分からセキュリティを積み上げ、より強く、多層的な防御を構築することができます。今回発表された数値は、昨今の攻撃に対してユーザーが被害を和らげる際において大きなインパクトを持つものになるでしょう。もはや時代は変わっています。管理者権限をオフにし、アプリケーションの制御を行うことはもう難しいことではありません」と語っています。Windows 10で発見された脆弱性は395件で、ほかの全てのOSを通じて最多だったとのこと。これは、Windows 8とWindows 8.1がそれぞれ265件だったのに対し、46%多い数値となっています。Avectoは、Windows 10で発見された問題のうち、93%は管理者権限の編集によって軽減が可能であるとしています。OS以外にも、Microsoft Office関連でも同様の状況が明らかになっています。2014年にはわずか20件だった問題は2015年には62件に増え、2016年には79件に増加。この問題は、Office 2010、Office 2013、Office 2016に関するものとなっているのですが、Office 2016の場合は99%が、そしてOffice 2016であれば100%の問題が管理者権限の編集によって回避されるものだったとのこと。(ただしOffice 365は含まれず)さらに、Windows Serverでも状況は同じ傾向にあり、Windows Server 2008/2012/2016で合計319件の問題が明らかになっており、90%が同様の方法で回避することが可能であるとのこと。Avectoによると、この方法はアンチウイルスソフトなどと平行して実施することが効果的であるとのこと。管理者権限の編集で脆弱性の出現を防止しつつ、アンチウイルスソフトで攻撃を探知して対応するという二重の方法を採ることが重要であるとしています。

2: 名刺は切らしておりまして 2017/02/27(月) 20:44:38.07 ID:m3GAc6Wd.net

この前はセキュリティソフトが脆弱する原因て言ってたよね。

もう、何がなんだか

もう、何がなんだか

5: 名刺は切らしておりまして 2017/02/27(月) 20:50:39.73 ID:WRoiBQdb.net

Linuxのモイラはドヤ顔w

11: 名刺は切らしておりまして 2017/02/27(月) 21:02:32.72 ID:pc+BzmKN.net

adminユーザと一般ユーザを作って

普段は一般ユーザでログオンなんて

常識じゃね

普段は一般ユーザでログオンなんて

常識じゃね

17: 名刺は切らしておりまして 2017/02/27(月) 21:08:20.37 ID:hj7ohMvP.net

>>11

設計が間違ってるよな

新規インストールする際に

2つのアカウントを作ることを明記しないと作らんよな。

普段からわからない仕組みしか作れない会社だからな

ユーザが普通に設定して

脆弱性の原因はお前だ!って言われても

わからんものを作るマイクソが悪いとしか言いようがない。

無茶です。

設計が間違ってるよな

新規インストールする際に

2つのアカウントを作ることを明記しないと作らんよな。

普段からわからない仕組みしか作れない会社だからな

ユーザが普通に設定して

脆弱性の原因はお前だ!って言われても

わからんものを作るマイクソが悪いとしか言いようがない。

無茶です。

38: 名刺は切らしておりまして 2017/02/27(月) 22:12:01.96 ID:WSt9QCV2.net

>>11

会社の端末ならそうだけれども一般家庭のPCでそこまでやるやつって数少なさそうだろ。

会社の端末ならそうだけれども一般家庭のPCでそこまでやるやつって数少なさそうだろ。

12: 名刺は切らしておりまして 2017/02/27(月) 21:03:39.42 ID:wED692lL.net

要は普段使いはUser権限で使うってことだろ

Administratorと分けると

Administratorと分けると

16: 名刺は切らしておりまして 2017/02/27(月) 21:08:11.91 ID:J/3/vmYh.net

root取らせないsuやsudoも使わせない みたいな?

23: 名刺は切らしておりまして 2017/02/27(月) 21:16:59.26 ID:4j5gIlsV.net

アプリインストールをやるのにUser権限で行えますか?アンチウィルスソフトを含めてです

管理者権限として行うのであれば対処がめんどい

新たにUser権限を作った時インストールされ他後に変更した内容を受け継がれるのかもわからない

出来れば教えて欲しいぐらい

管理者権限として行うのであれば対処がめんどい

新たにUser権限を作った時インストールされ他後に変更した内容を受け継がれるのかもわからない

出来れば教えて欲しいぐらい

25: 名刺は切らしておりまして 2017/02/27(月) 21:18:39.32 ID:TkmAnm/+.net

企業だったら管理者権限を一般社員には与えてないからまあ安心って事かな。

自宅のも一応普段ログインするのはadmin権限与えてないな。

自宅のも一応普段ログインするのはadmin権限与えてないな。

30: 名刺は切らしておりまして 2017/02/27(月) 21:31:33.37 ID:tgzyTU2+.net

Windowsにもsudo的な機能が欲しいな。runasはいらんけど。

34: 名刺は切らしておりまして 2017/02/27(月) 21:46:27.74 ID:wED692lL.net

AdministratorとUserとかのUACって常識と思ってた

44: 名刺は切らしておりまして 2017/02/27(月) 23:48:02.12 ID:v8gY575s.net

Administratorでないユーザーを作って、普段はそれを使えということか?

46: 名刺は切らしておりまして 2017/02/28(火) 00:14:18.39 ID:onC/MIAK.net

普通のログインは一般ユーザーで、rootになるためには、もう一段パスワードをかけるのが、 普通だろ。

rootグループに登録していたら、いつでもなんでもできるのがおかしい。

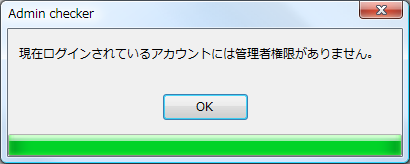

33: 名刺は切らしておりまして 2017/02/27(月) 21:45:20.56 ID:wBCznIfS.net

rootグループに登録していたら、いつでもなんでもできるのがおかしい。

管理者権限のないWindowsの使い道

Windows Sysinternals徹底解説 Windows管理者必携ツールを使い尽くすためのバイブルAmazon.co.jpで詳細情報を見る

posted with amastep

日経BP社(2014-05-21)

コメントする